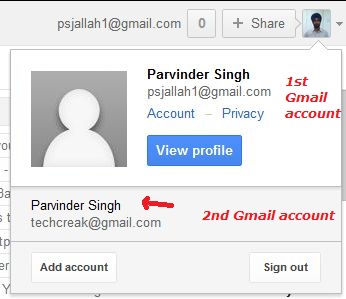

PC Actual - Si tienes varias cuentas de Gmail y las utilizas asiduamente, tener que cerrar la sesión de una de ellas para abrir la otra es un proceso bastante pesado, por ello, es conveniente que mantengas ambas abiertas al mismo tiempo y que alternes entre una y otra de forma rápida. Con una de las sesiones de Gmail abierta, pulsa sobre el símbolo en forma de triangulo que está situado justo al lado de tu avatar y haz clic en el botón Iniciar sesión con otra cuenta… Se abrirá una nueva pestaña en tu navegador donde te pedirá que introduzcas la segunda dirección de correo de Gmail a la que quieres acceder, así como su contraseña, y pulsa en Iniciar sesión. Desde ese momento, cada vez que pulses en el icono en forma de triangulo, encima de la opción Iniciar sesión con otra cuenta…, aparecerá un acceso directo a la segunda cuenta y, haciendo clic sobre la dirección de Gmail, pasarás directamente a consultar el buzón de correo de la misma y todos sus mensajes.